Ewa Stachurski, artykuły - Strona 191

Jak zarządzać repozytoriami Git we własnej witrynie internetowej

Jak hostować własne repozytorium Git? Jak zarządzać repozytorium git? Jakie są najlepsze menedżery repozytoriów Git na własnym serwerze? Jak uzyskać l...

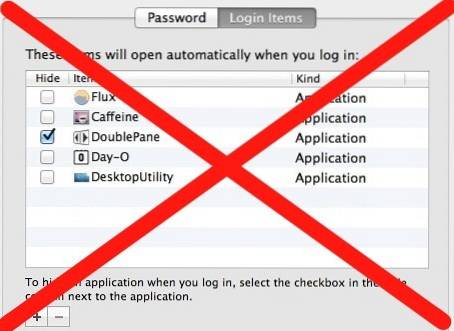

Jak wyłączyć pulpit nawigacyjny w systemie Mac OS X

Wyłączanie pulpitu nawigacyjnego w Preferencjach systemowych Kliknij logo „Apple” na pasku narzędzi komputera Mac. Wybierz opcję „Preferencje systemow...

Evernote vs. OneNote - co jest najlepsze dla Twoich potrzeb w zakresie robienia notatek?

OneNote zapewnia wszystko, co Evernote może zrobić za ułamek ceny. Jeśli chcesz zrobić więcej ze swoimi notatkami, na przykład dodawać listy rzeczy do...

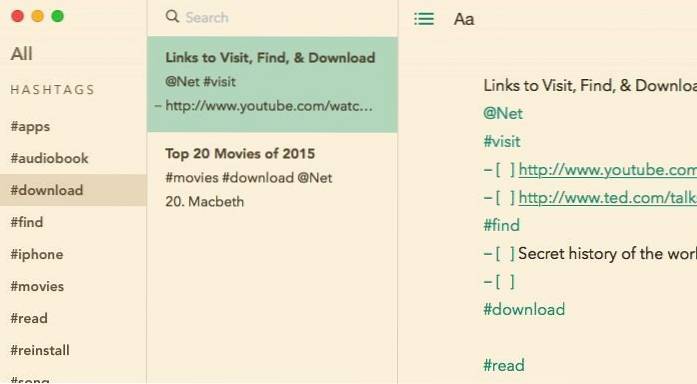

Letterspace - Piękna aplikacja do robienia notatek i organizowania z obsługą Markdown

Czy notatki Apple obsługują przeceny?? Która aplikacja jest najlepsza do robienia notatek? Jaka jest najlepsza darmowa aplikacja do robienia notatek? ...

Zapobiegaj indeksowaniu przez Spotlight określonego folderu [Mac]

2 Odpowiedzi Otwórz Preferencje systemowe i kliknij Wyróżnione. Kliknij opcję Prywatność. Przeciągnij foldery lub dyski, aby dodać je do listy Prywatn...

Jak korzystać z VPN, aby uzyskać dostęp do zablokowanych witryn na Androida

Jak mogę uzyskać dostęp do zablokowanych witryn przez VPN? Jak mogę otwierać zablokowane witryny w systemie Android? Jak mogę otwierać zablokowane wit...

MTE wyjaśnia, czym jest Bitcoin i jak można go wykorzystać online

Co to jest Bitcoin i jak jest używany? Jak mogę korzystać z Bitcoin online? Do czego używasz Bitcoin? Czym jest Bitcoin łatwe wyjaśnienie? Czy bitcoin...

3 pytania dotyczące Bitcoin, które każdy powinien zadać (i ich odpowiedzi)

3 pytania dotyczące Bitcoin, które każdy powinien zadać (i ich odpowiedzi) Czy Bitcoin jest bezpieczną walutą? ... Czy Bitcoin jest nieprzepuszczalny ...

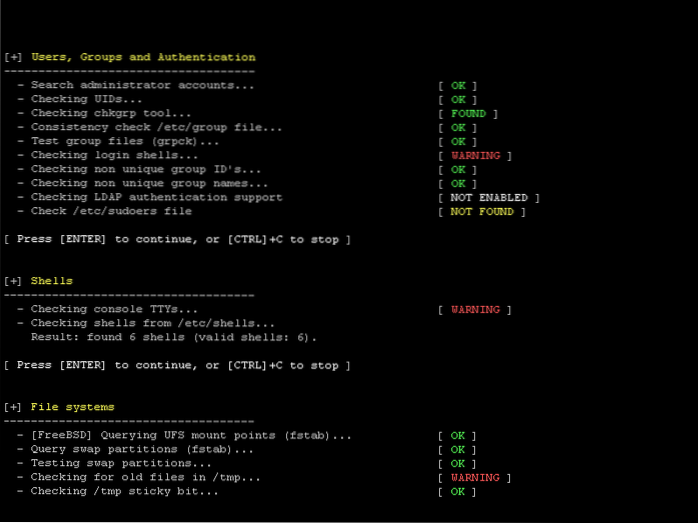

Jak przeprowadzić audyt bezpieczeństwa systemu Linux za pomocą programu Lynis

Kroki audytu Inicjalizacja. Wykonaj podstawowe testy, takie jak własność plików. Określ system operacyjny i narzędzia. Wyszukaj dostępne komponenty op...

MTE wyjaśnia, jak działa phishing e-mailowy i dlaczego kliknięcie tego nieznanego linku może być niebezpiecznym działaniem.

Jak działa poczta phishingowa? Co to jest poczta phishingowa i jak można ją rozpoznać? Co to jest atak typu phishing w wiadomościach e-mail? Jakie są ...

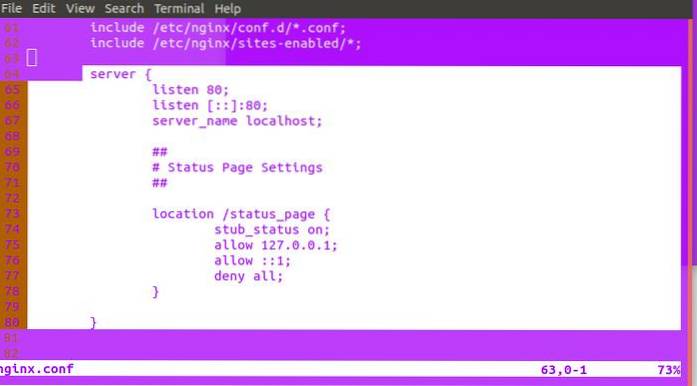

Jak zapobiec atakowi DDoS za pomocą Nginx

Używanie NGINX do zapobiegania atakom DDoS na połączenia robocze Nginx. ... Ograniczanie liczby żądań. ... Ograniczenie liczby połączeń. ... Parametry...

Jak oglądać ulubione usługi przesyłania strumieniowego w systemie Linux

Jak znaleźć wszystkie usługi przesyłania strumieniowego? Czy możesz oglądać Hulu w systemie Linux? Jak oglądać Disney Plus w systemie Linux? Jak ogląd...

Naneedigital

Naneedigital

![Zapobiegaj indeksowaniu przez Spotlight określonego folderu [Mac]](https://naneedigital.com/storage/img/images_2/prevent_spotlight_from_indexing_a_particular_folder_mac.png)