- Jakie jest 6 typów uprawnień, które można przypisać w systemie plików NTFS?

- Jak zarządzać uprawnieniami NTFS?

- Jakie są zalecane sprawdzone metody ustawiania uprawnień dla użytkowników?

- Co to są uprawnienia NTFS?

- Jaka jest różnica między usuwaniem a usuwaniem podfolderów i plików?

- Czy uprawnienia do odczytu zezwalają na kopiowanie?

- Co to są skuteczne uprawnienia?

- Jak zarządzać uprawnieniami do plików i folderów w systemie Windows?

- Czy NTFS zastępuje uprawnienia udziału?

- Jak zmienić uprawnienia do udostępniania?

- Jaka jest inna metoda weryfikacji odpowiednich kontroli dostępu?

- Dlaczego należy przypisywać uprawnienia grupom, a nie użytkownikom?

Jakie jest 6 typów uprawnień, które można przypisać w systemie plików NTFS?

Te standardowe uprawnienia do plików i folderów składają się w rzeczywistości z różnych grup sześciu specjalnych uprawnień NTFS:

- przeczytaj (R)

- napisz (W)

- wykonaj (X)

- usuń (D)

- zmiana uprawnień (P)

- przejąć na własność (O)

Jak zarządzać uprawnieniami NTFS?

Ustawianie uprawnień NTFS

- W Eksploratorze Windows kliknij prawym przyciskiem myszy plik, folder lub wolumin i wybierz Właściwości z menu kontekstowego. Pojawi się okno dialogowe Właściwości.

- Kliknij kartę Zabezpieczenia.

- W obszarze Nazwy grupy lub użytkownika wybierz lub dodaj grupę lub użytkownika.

- U dołu zezwól lub odmów na jedno z dostępnych uprawnień.

Jakie są zalecane sprawdzone metody ustawiania uprawnień dla użytkowników?

Oto siedem praktyk, które uważamy za skuteczne w zarządzaniu uprawnieniami NTFS.

- # 1 Przyznaj pełną kontrolę nad udziałem i określone uprawnienia NTFS do folderów. ...

- # 2 Udostępniaj foldery grupom, a nie użytkownikom. ...

- # 3 Zorganizuj swoje zasoby. ...

- # 4 Użyj „Czytaj & Wykonaj ”dla folderów aplikacji. ...

- # 5 Przypisz tylko minimalne uprawnienia.

Co to są uprawnienia NTFS?

Uprawnienia NTFS określają działania, które użytkownicy mogą wykonać w odniesieniu do folderu lub pliku zarówno w sieci, jak i lokalnie. W przeciwieństwie do uprawnień do udostępniania, uprawnienia NTFS oferują kilka innych uprawnień oprócz pełnej kontroli, zmiany i odczytu, które można ustawić dla grup lub indywidualnie.

Jaka jest różnica między usuwaniem a usuwaniem podfolderów i plików?

Usuń podfoldery i pliki: zezwala lub nie zezwala na usuwanie podfolderów i plików, nawet jeśli uprawnienie do usuwania nie zostało udzielone w podfolderze lub pliku. (Dotyczy folderów.) Usuń: umożliwia lub zabrania usunięcia pliku lub folderu. ... Przejmij własność: zezwala lub nie zezwala na przejęcie na własność pliku lub folderu.

Czy uprawnienia do odczytu zezwalają na kopiowanie?

Nie ma maski dostępu „Kopiuj”, ponieważ kopiowanie nie jest podstawową operacją na plikach. ... Kopiowanie pliku polega po prostu na wczytaniu go do pamięci i zapisaniu. Gdy bajty znikną z dysku, system plików nie ma już kontroli nad tym, co robi z nimi użytkownik.

Co to są skuteczne uprawnienia?

Efektywne uprawnienia to skumulowane uprawnienia użytkownika do uzyskiwania dostępu do zasobu na podstawie jego indywidualnych uprawnień, uprawnień grupowych i członkostwa w grupie.

Jak zarządzać uprawnieniami do plików i folderów w systemie Windows?

Ustawianie uprawnień

- Otwórz okno dialogowe Właściwości.

- Wybierz kartę Bezpieczeństwo. ...

- Kliknij Edytuj.

- W sekcji Nazwa grupy lub użytkownika wybierz użytkowników, dla których chcesz ustawić uprawnienia.

- W sekcji Uprawnienia użyj pól wyboru, aby wybrać odpowiedni poziom uprawnień.

- Kliknij Zastosuj.

- Kliknij OK.

Czy NTFS zastępuje uprawnienia udziału?

Możesz zastosować uprawnienia NTFS do plików i podfolderów w folderze udostępnionym. Możesz zastosować różne uprawnienia NTFS do każdego pliku i podfolderu, który zawiera folder współdzielony. ... W przypadku połączenia uprawnień do folderów współdzielonych i uprawnień NTFS bardziej restrykcyjne uprawnienia są zawsze uprawnieniami nadrzędnymi.

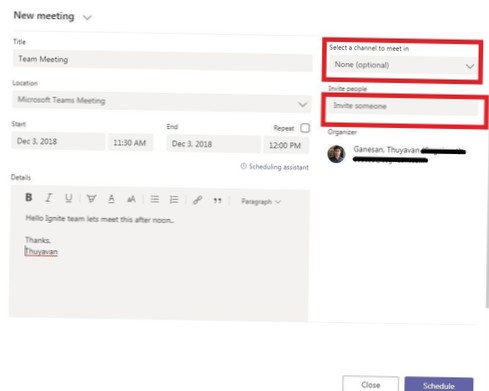

Jak zmienić uprawnienia do udostępniania?

Istnieją trzy typy uprawnień do udostępniania: Pełna kontrola, Zmiana i Odczyt.

...

Udostępnij uprawnienia

- Kliknij folder prawym przyciskiem myszy.

- Przejdź do „Właściwości”

- Kliknij kartę „Udostępnianie”.

- Kliknij „Udostępnianie zaawansowane…”

- Kliknij „Uprawnienia”

Jaka jest inna metoda weryfikacji odpowiednich kontroli dostępu?

Kontrola dostępu identyfikuje użytkowników poprzez weryfikację różnych danych logowania, które mogą obejmować nazwy użytkowników i hasła, kody PIN, skany biometryczne i tokeny bezpieczeństwa. Wiele systemów kontroli dostępu obejmuje również uwierzytelnianie wieloskładnikowe, metodę, która wymaga wielu metod uwierzytelniania w celu zweryfikowania tożsamości użytkownika.

Dlaczego należy przypisywać uprawnienia grupom, a nie użytkownikom?

Dlaczego należy przypisywać uprawnienia grupom, a nie użytkownikom?? Bo jeśli użytkownik odejdzie i pojawi się nowy. Wszystkie ustawienia musiałyby zostać ponownie dodane do każdego użytkownika. Grupy to ułatwiają.

Naneedigital

Naneedigital