- Czy można prześledzić ogony?

- Czy możesz zainstalować ogony za pomocą jednego USB?

- Jak mogę sklonować cały system operacyjny na bootowalną pamięć USB?

- Jak uzyskać ogony na moim USB?

- Czy policja może śledzić ogony?

- Czy ogony ukrywają twój adres IP?

- Dlaczego potrzebujesz 2 USB do ogonów?

- Jakiego rozmiaru USB potrzebuję do ogonów?

- Czy potrzebuję VPN, jeśli używam ogonów?

- Jak utworzyć bootowalny obraz USB?

- Jak ustawić bootowalną pamięć USB?

Czy można prześledzić ogony?

Tor pozwala być anonimowym w sieci; Tails pozwala nie zostawiać śladów na używanym komputerze. Ale znowu, żadne z nich lub oba nie są magicznymi zaklęciami dla bezpieczeństwa komputera. Jeśli używasz słabych haseł, możesz je odgadnąć za pomocą ataków siłowych z lub bez Tails w ten sam sposób.

Czy możesz zainstalować ogony za pomocą jednego USB?

Możesz zainstalować Tails na jednym z wielu zbierających kurz napędów USB lub DVD.

Jak mogę sklonować cały system operacyjny na bootowalną pamięć USB?

2 odpowiedzi

- Utwórz bootowalną Clonezillę (Live Clonezilla) na USB, uruchamiając Live Linux USB Creator.

- Skonfiguruj komputer źródłowy / laptop, aby uruchamiał się z dysku USB.

- Włóż docelowy zewnętrzny dysk twardy lub docelowy dysk flash USB do 1 gniazda USB, a dysk Clonezilla Live USB do innego gniazda i uruchom.

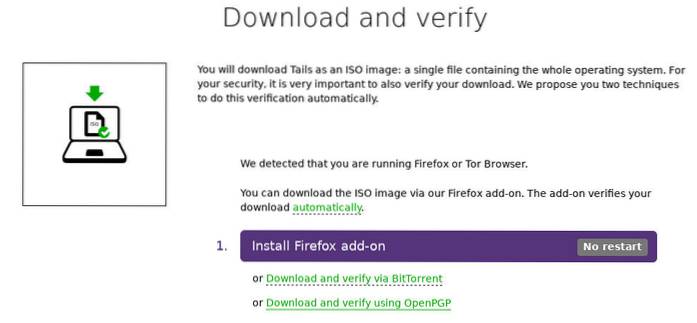

Jak uzyskać ogony na moim USB?

Podczas procesu uruchamiania naciśnij klawisz Boot Menu, zwykle F12 lub esc, i wybierz Boot Tails z dysku USB. Postępuj zgodnie z instrukcjami wyświetlanymi w monicie Witamy w Tails. Następnie włóż drugi dysk USB. W sekcji Aplikacje kliknij Instalator Tails i postępuj zgodnie z instrukcjami, aby zainstalować Tails na drugim dysku USB.

Czy policja może śledzić ogony?

tak i nie. Mogą przeprowadzić analizę sądową twojego komputera, aby określić, gdzie poszedłeś na Tor. Jeśli używasz Tails, nie stanowi to problemu. ... W przeciwnym razie, gdy łączysz się z Torem, nawet Twój dostawca usług internetowych ani policja nie mogą określić, jakie strony internetowe odwiedzasz, chyba że policja sama jest właścicielem tych witryn i używa exploitów.

Czy ogony ukrywają twój adres IP?

Tails, przenośny system operacyjny, który obiecuje zapewnić większą anonimowość podczas przeglądania, ostrzegał użytkowników, że błędy znalezione w I2P, narzędziu sieciowym, mogą prawdopodobnie ujawnić Twój adres IP. ... Tails nie robi już, aby chronić twoje IP, które po prostu używa samego Tora.

Dlaczego potrzebujesz 2 USB do ogonów?

Główną zaletą konfiguracji dwóch dysków USB jest to, że zapewnia bezpieczne środowisko (pierwsza instancja USB Tails) do generowania klucza szyfrowania dla trwałego przechowywania: system operacyjny inny niż Tails może przypadkowo ujawnić klucz szyfrowania, powodując tym samym trwałe szyfrowanie pamięci masowej być zawarte.

Jakiego rozmiaru USB potrzebuję do ogonów?

Wymagania sprzętowe: pamięć USB o pojemności minimum 8 GB lub płyta DVD z możliwością nagrywania. Wszystkie dane na tej pamięci USB lub DVD zostaną utracone podczas instalacji Tails. Możliwość uruchomienia z pendrive'a lub czytnika DVD.

Czy potrzebuję VPN, jeśli używam ogonów?

Chociaż nie zaleca się używania VPN w środowisku Tails (ani nawet nie działałoby to poprawnie bez znaczących modyfikacji), używanie proxy do określonych celów jest całkowicie w porządku.

Jak utworzyć bootowalny obraz USB?

Rozruchowy USB z Rufusem

- Otwórz program, klikając dwukrotnie.

- Wybierz dysk USB w „Urządzenie”

- Wybierz „Utwórz dysk startowy za pomocą” i opcję „Obraz ISO”

- Kliknij prawym przyciskiem myszy symbol CD-ROM i wybierz plik ISO.

- W sekcji „Nowa etykieta woluminu” możesz wprowadzić dowolną nazwę dla dysku USB.

Jak ustawić bootowalną pamięć USB?

Aby utworzyć rozruchowy dysk flash USB

- Włóż dysk flash USB do działającego komputera.

- Otwórz okno wiersza polecenia jako administrator.

- Wpisz diskpart .

- W nowym oknie wiersza polecenia, które zostanie otwarte, aby określić numer dysku flash USB lub literę dysku, w wierszu polecenia wpisz list disk, a następnie kliknij ENTER.

Naneedigital

Naneedigital