5 najlepszych rozwiązań NIDS typu Open Source

- Parsknięcie. Snort to darmowy sieciowy system wykrywania włamań o otwartym kodzie źródłowym obsługiwany przez firmę Cisco Systems. ...

- Suricata. Suricata to kolejny darmowy sieciowy system wykrywania włamań o otwartym kodzie źródłowym. ...

- Zeek. Monitor bezpieczeństwa sieci Zeek (dawniej Bro) jest również darmowy i o otwartym kodzie źródłowym. ...

- OpenWIPS-ng. ...

- Sguil.

- Które z poniższych narzędzi jest najbardziej przydatne w wykrywaniu włamań do bezpieczeństwa?

- Które narzędzie jest przydatne do wykrywania włamań w ruchu sieciowym?

- Jaki jest najlepszy IDPS?

- Co to jest system wykrywania włamań sieciowych NIDS?

- Jakie są dwa główne typy systemów wykrywania włamań?

- Co to są systemy zapobiegania włamaniom?

- Jak wdrożyć system wykrywania włamań?

- Czy splunk jest IPS?

- Co to jest system skonfigurowany do atakowania i monitorowania intruzów??

- W jaki sposób urządzenie IPS identyfikuje atak?

- Jakie są metody wykrywania IDPS?

- Czym różni się IDS od firewalla?

Które z poniższych narzędzi jest najbardziej przydatne w wykrywaniu włamań do bezpieczeństwa?

Wiodące narzędzie NIDS, Snort, jest bezpłatne i jest jednym z niewielu systemów wykrywania włamań, które można zainstalować w systemie Windows. Snort to nie tylko wykrywacz włamań, ale także rejestrator pakietów i sniffer pakietów. Jednak najważniejszą cechą tego narzędzia jest wykrywanie włamań.

Które narzędzie jest przydatne do wykrywania włamań w ruchu sieciowym?

Parsknięcie. Jako faktyczny standard IDS, Snort jest niezwykle cennym narzędziem. To narzędzie systemu Linux jest łatwe do wdrożenia i można je skonfigurować do monitorowania ruchu sieciowego pod kątem prób włamań, rejestrowania ich i podejmowania określonej akcji po wykryciu próby włamania.

Jaki jest najlepszy IDPS?

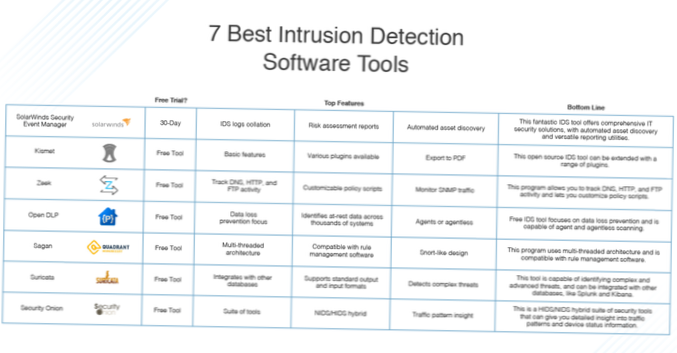

8 najlepszych systemów wykrywania i zapobiegania włamaniom (IDPS)

- AlienVault USM (od AT&T Cyberbezpieczeństwo)

- Check Point IPS (system zapobiegania włamaniom)

- Palo Alto.

- Platforma McAfee Network Security.

- Automatyczne wykrywanie Blumira & Odpowiedź.

- Bezpieczeństwo sieci i kryminalistyka FireEye.

- Ossec.

- Parsknięcie.

Co to jest system wykrywania włamań sieciowych NIDS?

Sieciowy system wykrywania włamań (NIDS) wykrywa złośliwy ruch w sieci. NIDS zwykle wymaga swobodnego dostępu do sieci w celu analizy całego ruchu, w tym całego ruchu unicast. NIDS to urządzenia pasywne, które nie zakłócają monitorowanego ruchu; Figa.

Jakie są dwa główne typy systemów wykrywania włamań?

Jakie są rodzaje systemów wykrywania włamań?

- Sieciowy system wykrywania włamań (NIDS) Sieciowe systemy wykrywania włamań działają na poziomie sieci i monitorują ruch ze wszystkich urządzeń wchodzących i wychodzących z sieci. ...

- Hostowy system wykrywania włamań (HIDS)

Co to są systemy zapobiegania włamaniom?

System zapobiegania włamaniom (IPS) to technologia ochrony sieci / zapobiegania zagrożeniom, która bada przepływy ruchu sieciowego w celu wykrywania i zapobiegania wykorzystaniu luk w zabezpieczeniach.

Jak wdrożyć system wykrywania włamań?

System wykrywania włamań analizuje zawartość i informacje z nagłówka pakietu IP i porównuje te informacje z sygnaturami znanych ataków. Gdy informacje są podobne lub identyczne ze znanym atakiem, system wykrywania włamań wysyła ostrzeżenie i wykonuje zaplanowane działanie.

Czy splunk jest IPS?

Splunk. Splunk to analizator ruchu sieciowego z funkcjami wykrywania włamań i IPS.

Co to jest system skonfigurowany do atakowania i monitorowania intruzów??

System wykrywania włamań (IDS) jest przeznaczony do monitorowania punktów dostępu, wrogich i działań. Systemy te zazwyczaj wyzwalają zdarzenia, odwołując się do aktywności sieciowej w bazie danych sygnatur ataków lub monitorując zachowanie sieci.

W jaki sposób urządzenie IPS identyfikuje atak?

IPS zapobiega atakom, upuszczając złośliwe pakiety, blokując niewłaściwe adresy IP i ostrzegając pracowników ochrony o potencjalnych zagrożeniach. Taki system zwykle korzysta z istniejącej bazy danych do rozpoznawania sygnatur i można go zaprogramować do rozpoznawania ataków na podstawie ruchu i anomalii behawioralnych.

Jakie są metody wykrywania IDPS?

Metody wykrywania IDS i IDPS obejmują: wykrywanie anomalii, wykrywanie sygnatur i nowszą metodę zwaną Stateful Protocol analysis.

- Wykrywanie anomalii działa na podstawie profili usług systemowych oraz wykorzystania i aktywności zasobów. ...

- Wykrywanie sygnatur porównuje aktywność i zachowanie z sygnaturami znanych ataków.

Czym różni się IDS od firewalla?

Chociaż oba odnoszą się do bezpieczeństwa sieci, system wykrywania włamań (IDS) różni się od zapory ogniowej tym, że zapora na zewnątrz szuka włamań, aby zapobiec ich wystąpieniu. Zapory ogniowe ograniczają dostęp między sieciami, aby zapobiec włamaniom i nie sygnalizują ataku z wnętrza sieci.

Naneedigital

Naneedigital