Przewodnik dla początkujących nmap - część 1

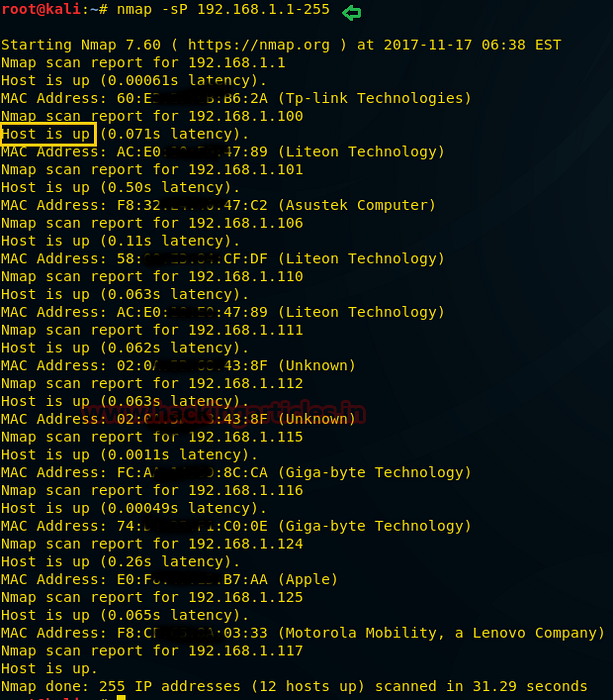

- Wykonaj szybkie skanowanie ping w podsieci sieciowej. ...

- Wykonaj skanowanie SYN podsieci sieciowej. ...

- Wykonaj skanowanie połączenia TCP podsieci. ...

- Skanuj określony port, listę portów lub zakres portów na zdalnym hoście lub podsieci. ...

- Pobieranie banerów w celu identyfikacji wersji / typu systemu operacyjnego i wersji / typu usługi. ...

- Przyspieszenie lub spowolnienie skanowania.

- Czy używanie nmap jest nielegalne??

- Jak uruchomić nmap?

- Czy Nmap jest łatwy w użyciu?

- Czy hakerzy używają nmap?

- Czy można wykryć skany Nmapa??

- Dlaczego skanowanie portów jest niebezpieczne?

- Dlaczego Nmap nie działa?

- Jak długo Nmap skanuje wszystkie porty?

- Jak hakerzy używają otwartych portów?

- Do czego zazwyczaj używany jest Nmap?

- Jaka jest różnica między nmap a wireshark?

- Co to jest narzędzie nikto?

Czy używanie nmap jest nielegalne??

Używanie Nmapa nie jest dokładnie nielegalnym działaniem, ponieważ żadne prawo federalne w Stanach Zjednoczonych nie zakazuje wprost skanowania portów. Efektywne wykorzystanie Nmapa może chronić sieć systemową przed intruzami. Jednak niezatwierdzone skanowanie portów z jakiegokolwiek powodu może doprowadzić do więzienia, zwolnienia, dyskwalifikacji, a nawet zakazu przez dostawcę usług internetowych.

Jak uruchomić nmap?

Aby rozpocząć, pobierz i zainstaluj Nmap z nmap.org, a następnie uruchom wiersz polecenia. Wpisanie nmap [nazwa hosta] lub nmap [adres_ip] zainicjuje domyślne skanowanie. Domyślne skanowanie wykorzystuje 1000 wspólnych portów TCP i ma włączone wykrywanie hostów. Host Discovery sprawdza, czy host jest w trybie online.

Czy Nmap jest łatwy w użyciu?

Proces instalacji Nmapa jest łatwy, ale różni się w zależności od systemu operacyjnego. Wersje programu dla systemów Windows, Mac i Linux można pobrać tutaj.

Czy hakerzy używają nmap?

Nmap może być używany przez hakerów do uzyskiwania dostępu do niekontrolowanych portów w systemie. Wszystko, co haker musiałby zrobić, aby pomyślnie dostać się do atakowanego systemu, to uruchomić Nmapa na tym systemie, poszukać luk i dowiedzieć się, jak je wykorzystać. Jednak hakerzy nie są jedynymi osobami, które korzystają z platformy oprogramowania.

Czy można wykryć skany Nmapa??

Zwykle rejestrowane są tylko typy skanowania, które nawiązują pełne połączenia TCP, podczas gdy domyślne skanowanie Nmap SYN się przedostaje. ... W ten sposób często można wykryć natrętne skany, szczególnie te wykorzystujące wykrywanie wersji Nmapa. Ale tylko wtedy, gdy administratorzy regularnie czytają logi systemowe.

Dlaczego skanowanie portów jest niebezpieczne?

Jak niebezpieczne są skanowanie portów? Skanowanie portów może pomóc atakującemu znaleźć słaby punkt do ataku i włamać się do systemu komputerowego. ... To, że znalazłeś otwarty port, nie oznacza, że możesz go zaatakować. Ale po znalezieniu otwartego portu z usługą nasłuchiwania możesz przeskanować go pod kątem luk w zabezpieczeniach.

Dlaczego Nmap nie działa?

RE: NMAP nie działa

- Musisz mieć informacje L3 (ARP) z jakiegoś źródła - DHCP, port SPAN, router itp. aby NMAP działał. Znowu ma to sens, ponieważ NMAP jest oparty na IP. - Oczywiście zapora sieciowa musi umożliwiać skanowanie portów.

Jak długo Nmap skanuje wszystkie porty?

Zatem całkowity czas, jaki Nmap poświęci na skanowanie sieci, można z grubsza ekstrapolować mnożąc 21 minut na hosta przez liczbę hostów online. Jeśli wykrywanie wersji lub UDP jest również wykonywane, będziesz musiał również obserwować szacunki czasowe dla nich.

Jak hakerzy używają otwartych portów?

Złośliwi hakerzy (lub włamywacze) często używają oprogramowania do skanowania portów, aby dowiedzieć się, które porty są „otwarte” (niefiltrowane) na danym komputerze i czy usługa nasłuchuje na tym porcie. Następnie mogą próbować wykorzystać potencjalne luki w wszelkich znalezionych usługach.

Do czego zazwyczaj używany jest Nmap?

Nmap, skrót od Network Mapper, to bezpłatne narzędzie typu open source do skanowania luk w zabezpieczeniach i wykrywania sieci. Administratorzy sieci używają Nmapa do identyfikowania urządzeń uruchomionych w ich systemach, wykrywania dostępnych hostów i oferowanych przez nie usług, znajdowania otwartych portów i wykrywania zagrożeń bezpieczeństwa.

Jaka jest różnica między nmap a wireshark?

Oba bardzo przydatne narzędzia, Nmap umożliwia skanowanie obiektu w poszukiwaniu portów nasłuchiwania, odnajdowanie usług w sieci i nie tylko. Wireshark pozwala rejestrować ruch sieciowy i analizować go. Oba wykorzystują winpcap do pracy w systemie Windows.

Co to jest narzędzie nikto?

Nikto to darmowy skaner luk w zabezpieczeniach wiersza poleceń, który skanuje serwery internetowe w poszukiwaniu niebezpiecznych plików / CGI, nieaktualnego oprogramowania serwera i innych problemów. Wykonuje testy ogólne i specyficzne dla typu serwera. Przechwytuje również i drukuje wszelkie otrzymane pliki cookie.

Naneedigital

Naneedigital