- Jak dziś używamy kryptografii?

- Jakie są cztery najbezpieczniejsze techniki szyfrowania?

- Jakie są najpopularniejsze systemy szyfrowania używane w Internecie?

- Jakie są techniki kryptografii?

- Jakie są 3 główne typy algorytmów kryptograficznych?

- Jakie są dwa główne typy kryptografii?

- Jakie szyfrowanie jest najtrudniejsze do złamania?

- Jaka jest najsilniejsza metoda szyfrowania?

- Która metoda kryptografii jest bezpieczniejsza?

- Co jest lepsze haszowanie lub szyfrowanie?

- Skąd mam wiedzieć, jaki jest mój typ szyfrowania?

- Jak mogę zwiększyć bezpieczeństwo szyfrowania?

Jak dziś używamy kryptografii?

Kryptografia w życiu codziennym

- Uwierzytelnienie / podpisy cyfrowe. Uwierzytelnianie i podpisy cyfrowe to bardzo ważne zastosowania kryptografii z kluczem publicznym. ...

- Znacznik czasowy. ...

- Pieniądze elektroniczne. ...

- Bezpieczna komunikacja sieciowa. ...

- Anonimowi Remailerzy. ...

- Szyfrowanie dysku.

Jakie są cztery najbezpieczniejsze techniki szyfrowania?

4 popularne metody szyfrowania

- Advanced Encryption Standard (AES) Advanced Encryption Standard to symetryczny algorytm szyfrowania, który szyfruje stałe bloki danych (128 bitów) jednocześnie. ...

- Rivest-Shamir-Adleman (RSA) ...

- Triple Data Encryption Standard (TripleDES) ...

- Dwie ryby.

Jakie są najpopularniejsze systemy szyfrowania używane w Internecie?

Jakie są najpopularniejsze systemy szyfrowania używane w Internecie? Dominujące systemy szyfrowania w sieci to SSL, 3DES i PGP. Alternatywne odpowiedzi mogą obejmować RSA, AES i RC6.

Jakie są techniki kryptografii?

Ogólnie istnieją trzy rodzaje kryptografii:

- Kryptografia klucza symetrycznego: jest to system szyfrowania, w którym nadawca i odbiorca wiadomości używają jednego wspólnego klucza do szyfrowania i odszyfrowywania wiadomości. ...

- Funkcje skrótu: w tym algorytmie nie ma zastosowania żadnego klucza. ...

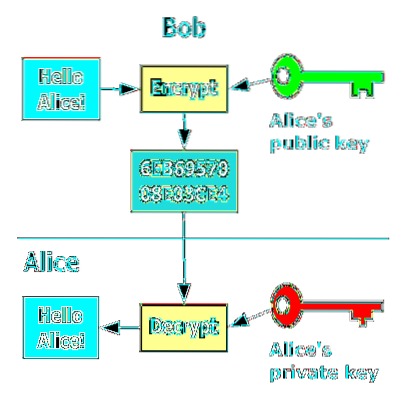

- Asymetryczna kryptografia klucza:

Jakie są 3 główne typy algorytmów kryptograficznych?

Istnieją trzy ogólne klasy algorytmów kryptograficznych zatwierdzonych przez NIST, które są zdefiniowane przez liczbę lub typy kluczy kryptograficznych używanych z każdym.

- Funkcje skrótu.

- Algorytmy z kluczem symetrycznym.

- Algorytmy z kluczem asymetrycznym.

- Funkcje skrótu.

- Algorytmy klucza symetrycznego do szyfrowania i deszyfrowania.

Jakie są dwa główne typy kryptografii?

Istnieją dwa główne typy systemów kryptograficznych: symetryczny („klucz prywatny”) i asymetryczny („klucz publiczny”).

Jakie szyfrowanie jest najtrudniejsze do złamania?

Naukowcy łamią najtrudniejsze szyfrowanie na świecie, słuchając cichych dźwięków wydawanych przez procesor komputera. Badacze bezpieczeństwa z powodzeniem złamali jeden z najbezpieczniejszych algorytmów szyfrowania, 4096-bitowy RSA, nasłuchując - tak, przez mikrofon - komputera, który odszyfrowuje niektóre zaszyfrowane dane.

Jaka jest najsilniejsza metoda szyfrowania?

Advanced Encryption Standard (AES) to algorytm cieszący się zaufaniem jako standard przez U.S. Rząd i liczne organizacje. Chociaż jest niezwykle wydajny w formie 128-bitowej, AES wykorzystuje również klucze 192 i 256 bitów do ciężkich celów szyfrowania.

Która metoda kryptografii jest bezpieczniejsza?

Jeden z najbezpieczniejszych typów szyfrowania, Advanced Encryption Standard (AES) jest używany przez rządy i organizacje zajmujące się bezpieczeństwem, a także w codziennych firmach do poufnej komunikacji. AES wykorzystuje „symetryczne” szyfrowanie klucza. Ktoś odbierający dane będzie potrzebował klucza, aby je zdekodować.

Co jest lepsze haszowanie lub szyfrowanie?

Szyfrowanie jest funkcją dwukierunkową; to, co jest zaszyfrowane, można odszyfrować za pomocą odpowiedniego klucza. Jednak haszowanie jest funkcją jednokierunkową, która szyfruje zwykły tekst w celu utworzenia unikatowego skrótu wiadomości. Przy odpowiednio zaprojektowanym algorytmie nie ma możliwości odwrócenia procesu haszowania w celu ujawnienia oryginalnego hasła.

Skąd mam wiedzieć, jaki jest mój typ szyfrowania?

Wystarczy wpisać 17-znakowe hasło i sprawdzić jego długość. Jeśli masz 16 bajtów, masz MD5, 20 bajtów oznacza SHA-1, 24 bajty oznacza DES lub 3DES, 32 bajty oznacza AES.

...

Zdecydowanie najbardziej powszechnymi schematami są:

- SHA-1 (160 bitów)

- MD5 (128 bitów)

- AES (128 bitów)

- DES (64 bity)

- 3DES (64 bity)

Jak mogę zwiększyć bezpieczeństwo szyfrowania?

Oto sześć wskazówek, jak upewnić się, że szyfrowanie zapewnia bezpieczeństwo:

- Nie używaj starych szyfrów szyfrujących. ...

- Używaj najdłuższych kluczy szyfrowania, jakie możesz obsługiwać. ...

- Szyfruj w warstwach. ...

- Bezpieczne przechowywanie kluczy szyfrowania. ...

- Upewnij się, że implementacja szyfrowania została wykonana prawidłowo. ...

- Nie ignoruj czynników zewnętrznych.

Naneedigital

Naneedigital

![Jak zidentyfikować fałszywy formularz logowania Google [Chrome]](https://naneedigital.com/storage/img/images_1/how_to_identify_a_fake_google_login_form_chrome.png)