Szyfrowanie

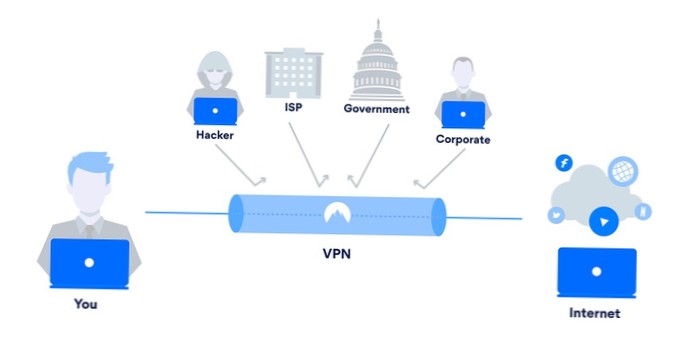

Szyfrowanie VPN Objaśnienie najbardziej bezpiecznego szyfrowania VPN (przewodnik)

Jaki typ szyfrowania jest powszechnie używany do zabezpieczania sieci VPN? Jaki jest najbezpieczniejszy algorytm szyfrowania? Jakie są popularne proto...

5 najlepszych narzędzi do szyfrowania Linuksa do zainstalowania

Oto pięć najlepszych narzędzi szyfrujących w systemie Linux do zainstalowania! ... Mają też ekskluzywną ofertę dla czytelników AddictiveTips 3 miesiąc...

aplikacja do szyfrowania Androida

Istnieją dedykowane aplikacje antywirusowe na Androida, a także aplikacje do zaszyfrowanych wiadomości dla Androida, które pomagają zapewnić bezpiecze...

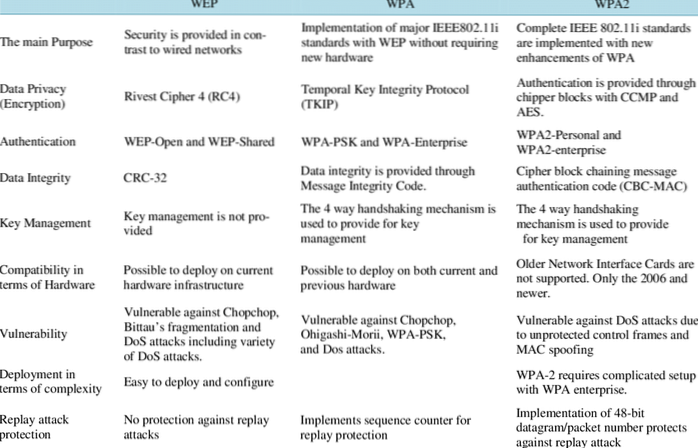

Porównanie protokołów WEP, WPA i WPA2 (różnice techniczne)

Chociaż WEP używa prostego klucza PSK, WPA i WPA2 łączą go z innymi metodami szyfrowania, takimi jak WPA-PSK i EAP-PSK, aby proces uwierzytelniania by...

Dla początkujących Co musisz wiedzieć o szyfrowaniu w Internecie

Jak jest wykorzystywane szyfrowanie w Internecie? Jaka jest potrzeba szyfrowania? Czym jest szyfrowanie w prostych słowach? Dlaczego szyfrowanie danyc...

3 powody, dla których szyfrowanie nie jest tak bezpieczne, jak mogłoby się wydawać

Jakie są wady szyfrowania? Dlaczego szyfrowanie jest złe? Jakie są zalety i wady szyfrowania? Jak bezpieczne jest szyfrowanie? Jaki jest najwyższy poz...

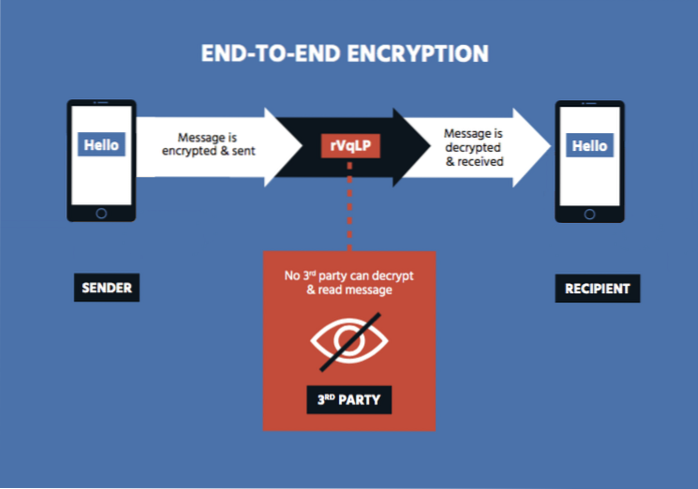

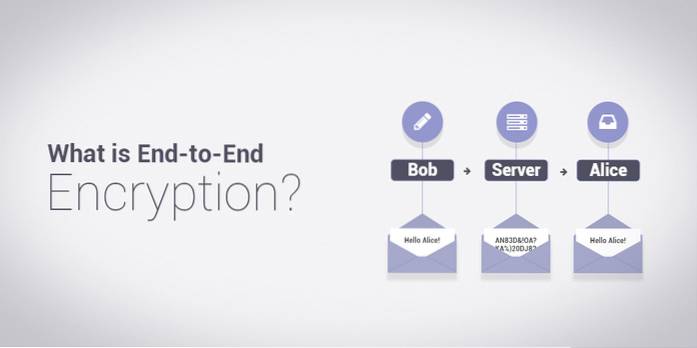

Wyjaśnienie kompleksowego szyfrowania (i zasady)

Szyfrowanie typu end-to-end ma na celu zapobieganie odczytywaniu lub potajemnej modyfikacji danych przez osoby inne niż prawdziwy nadawca i odbiorca (...

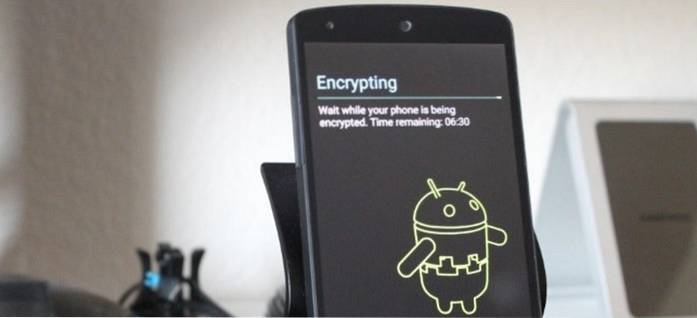

Czy szyfrujesz swój smartfon??

Jak zaszyfrować urządzenie z Androidem. Podłącz urządzenie, aby naładować baterię (wymagane). Upewnij się, że w obszarze Bezpieczeństwo jest ustawione...

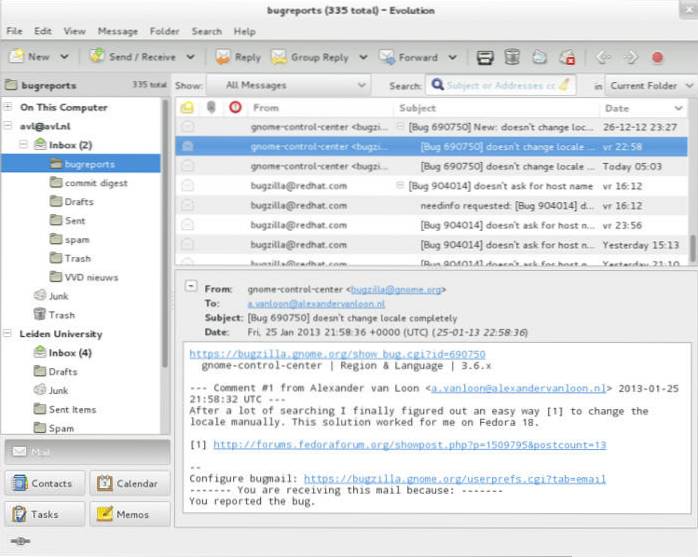

5 sposobów szyfrowania wiadomości e-mail w systemie Linux

Tak, mówimy o szyfrowaniu poczty e-mail, szczególnie w systemie Linux. ... Oto pięć sposobów szyfrowania wiadomości e-mail w systemie Linux. Enigmail ...

Jak wykonać szyfrowanie całego dysku w systemie Windows 10

Włącz szyfrowanie urządzenia Zaloguj się do systemu Windows przy użyciu konta administratora (może być konieczne wylogowanie się i ponowne zalogowanie...

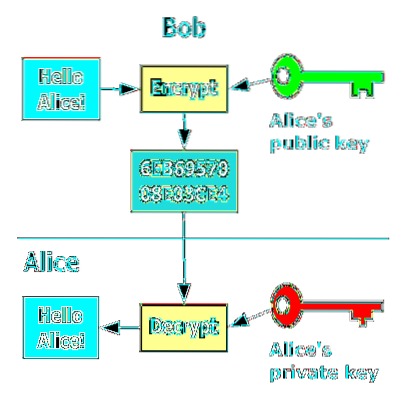

Jak popularne techniki kryptograficzne działają online

Jak dziś używamy kryptografii? Jakie są cztery najbezpieczniejsze techniki szyfrowania? Jakie są najpopularniejsze systemy szyfrowania używane w Inter...

Czy uważasz, że szyfrowanie typu end-to-end powinno zostać zakazane??

Czy szyfrowanie od końca do końca jest bezpieczne? Można zhakować szyfrowanie typu end-to-end? Czy szyfrowanie jest dobre czy złe? Co to jest WND, aby...

Naneedigital

Naneedigital